Dictionnaire

Définitions sur les mots, termes techniques sur la biométrie

Pourquoi un dictionnaire sur la biométrie ?

Parce que la technologie de la biométrie est une technologie récente, Parce que la biométrie évolue rapidement, Parce que chaque métier a son vocabulaire Parce que les termes techniques méritent souvent des explications. Pour toutes ces raisons, nous tentons de vous apporter sous la forme d'un dictionnaire le maximum de réponses à vos questions Si une définition est manquante à notre dictionnaire, nous sommes prêts à relever le défi de vous trouver une définition claire et précise.

Cliquez le mot désiré

Retrouvez les définitions de

- WIFI

- Mifare

- DESFire

Connaissez-vous ?

- Taux de Fausses Acceptations : FAR

- Taux de Faux Rejets : FRR

- Biométrie trimodale

Pourquoi la biométrie ...

- Biométrie empreinte de la main

- Biométrie veines de la main

- Biométrie forme de la main

A comme ADN

Accès physique ou Accès logique

On peut classer les lecteurs biométriques en deux catégories "l'accès physique" ou "l'accès logique"

- les lecteurs biométriques pour l'accès logique ont pour finalité l'identification de l'utilisateur à un ordinateur ou une application (logiciel).

Les applications sont nombreuses : identification système d'exploitation, identification télépaiement Internet, accès réseaux.

- les lecteurs biométriques pour l'accès physique ont pour finalité l'identification de l'utilisateur à un endroit ou à un moyen.

Les applications les plus courantes sont : le contrôle d'accès, l'accès à une armoire de gestion de clefs, la gestion du temps (pointeuse et badgeuse), gestion de cantines.

ADERMATOGLYPHIE

L'adermatoglyphie est une maladie génétique qui se matérialise par l'absence d'empreintes digitales des doigts de la main et du pied.

ADN (biométrie ADN)

L' ADN ou Acide DésoxyriboNucléique est une molécule contenant l'information "génétique héréditaire". L'ADN est spécifique à chaque individu. L'analyse de l'ADN utilise des techniques lourdes et coûteuses. L'analyse ADN s'effectue en laboratoire, elle est généralement utilisée par les milieux judiciaires. La biométrie de l'ADN est dite classée dans la biométrie biologique. La biométrie de l'ADN est actuellement utilisée dans le milieu médical ou par exemple par la police scientifique.L’Agent Spécialisé de Police Technique et Scientifique (ASPTS) est chargé d'effectuer des prélévements biométriques. Le SCPPB (Service Central de Préservation des Prélèvements Biologiques) créé dans le cadre du Décret n° 2000-413 du 18 mai 2000 est en charge de la mise en œuvre du Fichier National Automatisé des Empreintes Génétiques (FNAEG). Le SCPPB est rattaché à l’Institut de Recherche Criminelle de la Gendarmerie Nationale (IRCGN).

Analyse comportementale

Se dit des technologies biométriques qui analysent le comportement des utilisateurs. Les applications biométriques comportementales les plus courantes sont : - Analyse biométrique dynamique de la frappe au clavier Les données biométriques enregistrées lors de l’analyse de la frappe au clavier est l'intervalle de temps entre deux lettres qui reste le même lors de la saisie d'une phrase. - La Reconnaissance vocale L'intonation unique de la voix peut-être analysée et comparée à votre empreinte biométrique vocale afin de confirmer votre identité. - Analyse biométrique dynamique des signatures L'analyse des gestes que vous faites lorsque vous signez (accélération, pause , direction et pression du stylo) permet de créer un gabarit biométrique de votre signature afin de déterminer votre identité. - Analyse biométrique de la démarche Notre marche, nos gestes effectués lors de nos déplacements sont uniques. L’analyse de la démarche est effectuée par des caméras. L'algorithme biométrique analyse le style de démarche afin de créer un gabarit biométrique et permettre de l’identifier.

ANSSI Agence nationale de la sécurité des systèmes d'information

L'ANSSI est l'autoritée nationale en matière de sécurité et de défense des systèmes d'information. L'ANSSI est rattachée au secrétariat général de la défense et de la sécurité nationale (SGDSN). L'ANSSI est chargée de proposer les règles à appliquer pour la protection des systèmes d’information de l'État et de vérifier l'application des mesures adoptées. Dans le domaine de la défense des systèmes d'information, elle assure un service de veille, de détection, d’alerte et de réaction aux attaques informatiques, notamment sur les réseaux de l'État. ANSSI a édité un guide : "RECOMMANDATIONS SUR LA SÉCURISATION DES SYSTÈMES DE CONTRÔLE D'ACCÈS PHYSIQUE ET DE VIDÉOPROTECTION"

Télécharger le guide version 2.0 du 04/03/2020APSAD (Assemblée Plénière de Sociétés d'Assurances Dommages)

La certification APSAD est une marque de certification attestant en France de la qualité d'un système. Dans notre cas du contrôle d'accès, APSAD édite un "Référentiel sur le Contrôle d'accès" (Document technique pour la conception et l'installation d'un système de contrôle d'accès) sous la référence "Référentiel APSAD D83 Contrôle d'accès" Document qui peut être acheté sur le site du CNPP Le référentiel APSAD D83 a pour objectif d’accompagner les utilisateurs, prescripteurs, concepteurs et installateurs dans la conduite d'un projet de contrôle des accès physiques.

Document qui peut être acheté sur le site du CNPPAuthentification biométrique

Authentification (1:1) ou 1 contre 1

La définition du Larousse est : "Processus par lequel un système informatique s'assure de l'identité d'un utilisateur." Dans les métiers de la sécurité et du contrôle d'accès, le lecteur biométrique compare une donnée pré-enregistrée (gabarit ou template en anglais) à une donnée lue. Concrètement l'utilisateur saisit un code personnel (ou un badge), le lecteur recherche dans sa mémoire la donnée biométrique correspondante et la compare à la lecture faite de l'utilisateur. Les avantages de l'authentification (1 contre 1) sont la rapidité de la reconnaissance et la certitude de l'identité. Pour la biométrie, l'authentification biométrique est aussi appelée vérification biométrique. La procédure d'authetification biométrique s'effectue en deux étapes : 1 On dit qui on prétend être (un code ou une carte par exemple) 2 On prouve notre identité par une mesure biométrique. A la différence de l'identification biométrique qui n'utilise pas l'étape 1, l'authentification biométrique, qui peut paraître plus lourde, est bien plus sécurisante et plus rapide. En effet l'authentification biométrique compare une donnée biométrique lue par le lecteur biométrique par rapport à un gabarit biométrique pré-enregistré. L'authentification biométrique ne comparera pas une donnée biométrique lue avec une base de données, cela augmente son niveau de sécurité et donc sa fiabilité. L'ANSSI définie dans son guide " Recommandations sur la sécurisation des systèmes de contrôle d'accès physique et de vidéoprotection " version 2 du 04/03/2020 : => s’identifier, c’est le fait de communiquer une identité ; => s’authentifier, c’est apporter la preuve de son identité. C’est donc un élément complémentaire à l’identification. Dans le contexte des systèmes de contrôles d’accès, et en fonction de la technologie choisie, la phase dite d’identification / authentification peut se réduire seulement à l’identification du badge,ou à l’identification et l’authentification du badge. Le cas le plus complet inclut l’identification, l’authentification du badge et l’authentification du porteur.

Voir aussi "Identification"

Autorisations uniques et la CNIL

Autorisation de la CNIL

Certains fichiers ou traitements de données personnelles sensibles ou à risques, qui visent une même finalité et des catégories de données et de destinataires identiques, sont autorisés par la CNIL au travers de décisions-cadres, appelées autorisations uniques. Si votre traitement est conforme à l’une de ces autorisations, vous pouvez effectuer une déclaration de conformité. "Source : www.CNIL.fr

Trois autorisations uniques concernent la biométrie la N°AU-007, N°AU-008 et N°AU-009. Avec l'application du RGPD Les autorisations uniques ont été supprimées par la CNIL.

Plus d'informations sur la CNILB comme BIOMETRIE

Biométrie

La biométrie est la mesure ou l'analyse d'une ou plusieurs caractéristiques d'une personne à des fins d'identification. Nos lecteurs utilisent les technologies de la biométrie à des fins d'identification pour des raisons de sécurité afin d'obtenir la certitude de l'identité des personnes accèdant dans des lieux sécurisés. La biométrie représente la mesure biologique et/ou les caractéristiques physiques pour identifier les individus. les mesures des empreintes digitales, la reconnaissance faciale, de la forme de la main et les empreintes rétiniennes font partie des mesures de biométrie. On peut classer l'analyse de la biométrie en trois catégories : - Biométrie biologique Analyse de l'ADN - Biométrie morphologique Biométrie de la forme de la main Biométrie faciale (biométrie du visage) Biométrie de l'iris ou de la rétine Biométrie du réseau veineux - Biométrie comportementale Biométrie de l'analyse de la signature Biométrie de la frappe dynamique Analyse de la démarche Biométrie de l'analyse de la voix : biométrie vocale Voir des exemples de lecteurs biométriques :

Badgeuse horaire

Badgeuse

Une badgeuse horaire est un système permettant de contrôler l'heure d'entrée et l'heure de sortie d'un salarié sur le lieu de travail. Une badgeuse est généralement composée d'un terminal où l'employé s'identifie (par badge) et d'un logiciel permettant de visualiser et de comptabiliser les heures de présence. La CNIL, en France, n'autorise plus l'utilisation des badgeuses biométriques pour la gestion du temps de travail depuis 2012. Auparavant la CNIL permettait l'utilisation de la biométrie de la forme de la main pour la gestiion du temps du personnel dans son autorisation unique 007. En 2012, la CNIL modifie l'aurotisation unique AU007 (Contrôle d'accès par contour de la main aux lieux de travail), et dans cette nouvelle version, elle estime que l'utilisation de la biométrie est disportionnée pour une utilisation de gestion du temps de présence. Dans cette version de 2012, elle maintient le droit d'utiliser la biométrie pour le controle d'accès aux locaux professionnels.

Exemple de badgeuse : MyTimng

lecteur biométrique bimodale

Bimodale

Un lecteur biométrique bimodale est un lecteur de biométrie permettant de contrôler en même temps deux données biométriques diffèrentes. Actuellement, le lecteur biométrique bimodale le plus répandu permet la lecture de la biométrie des veines du doigt et de l'empreinte digitale. Le lecteur biométrique bimodale suppose l’utilisation conjointe de deux technologies d’identification biométrique. Le but n'est pas tant, d'augmenter le niveau de sécurité mais plutôt, de réduire le taux de faux rejets. Ainsi un lecteur biométrique bimodale, prend en compte automatiquement la donnée biométrique la plus représentative des données lues. Par exemple, pour un lecteur bimodale de la biométrie de l'empreinte digitale et du réseau veineux, quand l'utilisateur à des empreintes digitales abîmées, le lecteur biométrique prendra d'avantage en compte les données biométriques du dessin des veines. Cet utilisateur, avec les empreintes digitales abîmées, serait rejeté par un simple lecteur d'empreintes digitales et sera reconnu sur un lecteur bimodale. Si le lecteur biométrique bimodale le plus répendu est celui permettant la lecture de la biométrie des veines du doigt et de la biométrie de l'empreinte digitale, d'autres lecteurs existent. On trouve aussi des lecteurs biométriques bimodales :

1853-1914

Bertillon Alphonse

Considéré come le père de la biométrie, il a conçu des méthodes d'identification de prisonniers en prenant des photographies et en mesurant certaines parties du corps (tête, membres, etc.). il fut l’inventeur de l' anthropométrie judiciaire. En 1870 il fondit le premier laboratoire de police d'identification criminelle. La méthode optique est maintenant la méthode la plus couramment utilisée. Le capteur est du type CCD/CMOS. Le capteur CCD (équivalent d'une caméra) se trouve sous une platine transparente et photographie les crétes et les sillons du doigt pour en extraire les minuties.

C comme Capteur Optique

Capteur optique biométrique

Capteur optique

La méthode optique est maintenant la méthode la plus couramment utilisée. Le capteur est du type CCD/CMOS. Le capteur CCD (équivalent d'une caméra de scanner) se trouve sous une platine transparente, le capteur photographie les crétes et sillons du doigt pour en extraire les minuties. Dans le cas du contrôle d'accès, la capture de l’image de l'empreinte est utilisée pour relever les minuties de l'empreinte. L'image numérisée de l'empreinte n'est pas conservée. Avantages du capteur biométrique optique - Technologie d'acquision d'empreinte digitale très fiable, - Technologie biométrique maitrisée par beaucoup de constructeurs, - Stabilité des données biométriques acquises. Inconvénients du capteur biométrique optique - Capteur optique d'empreinte encombrant, - Capteur optique d'empreintes digitales rigide, - Capteur optique est coûteux. Exemples de lecteurs biométriques du capteur optique

Capteur silicium biométrique

Capteur silicium

Le Silicium est un semi-conducteur qui permet la mesure de l’effet piezo-électrique, l’effet capacitif, l’effet thermo-électrique et l’effet photo-électrique

Les capteurs silicium ont été abandonnés par les constructeurs de lecteurs biométriques début 2000.

Capteur thermique biométrique

Capteur thermique

Le capteur mesure les différences de températures obtenues entre les crêtes de l’empreinte et les sillons de l'empreinte digitale.

Les capteurs thermiques présentent de nombreux avantages. Le coût, l'utilisation en extérieur et ils permettent d’obtenir une image de très grande qualité. cette technologie permet d'obtenir de bons résultats même quand les crêtes et les sillons sont très peu marqués.

Développé par la société Atmel, le capteur de la biométrie de l'empreinte thermique est le FingerChip. Il fut largement diffusé en étant implanté dans les premieres versions des lecteurs biométriques ekey.

Le principe du capteur FingerChip est de glisser le doigt sur le capteur qui effectue des captures de l'empreinte, Le FingerChip reconstitue une image de l'empreinte de 500 dpi

Capteur capacitif biométrique

Capteur capacitif

Les capteurs capacitifs reproduisent l’image des crêtes et des sillons qui composent une empreinte digitale par l'utilisation de condensateurs.

cette technologie mesure les différences de charge constituant l’empreinte. Ces mesures sont possibles uniquement sur des tissus vivants. Par définition, les lecteurs biométriques d'empreinte digitale avec capteur capacitif détectent les faux doigts.

Carte Nationale d'Identité biométrique Française, CNI biométrique

Carte Nationale d'Identité biométrique Française (CNI biométrique)

La carte d'identité biométrique existe dans de nombreux pays, dont la France depuis l'été 2021.

Présentée par le gouvernement le mardi 16 mars 2021 comme «plus sécurisée» grâce à la biométrie.

La carte d'identité biométrique Française est destinée à mieux lutter contre la fraude pour respecter la législation européenne. La carte d'identité biométrique Française a le format d'une carte de crédit (85,60x53,98mm). La carte d'identité biométrique possède une puce électronique sans contact (RFID) qui contient dans sa mémoire deux données biométriques. Comme le passeport biométrique, la puce de la carte d'identité mémorise la biométrie de deux empreintes digitales et une photo d'identité. Le but des données biométriques est d'authentifier le possesseur de la carte d'identité et d'augmenter le niveau de sécurité des identifications en ligne. En effet, un des grands enjeux est la protection de l'identité numérique. Ainsi, de nombreux services publics en ligne devraient être sécurisés par l'utilisation de cette carte d'identité biométrique afin de limiter l'usurpation en ligne. On parle ici de carte d’identité biométrique et d'identité numérique. Pourquoi mémoriser la photographie sur la puce sans contact de la carte d'indentité biométrique ? Car de nombreux systèmes de sécurité en ligne utilisent actuellement la biométrie de la reconnaissance faciale. A l'heure actuelle, pratiquement tous les ordinateurs et tous les téléphones possèdent une caméra qui permet d'effectuer facilement une photo et donc de comparer à la photo mémorisée sur la puce de carte d'identité et de s'assurer du possesseur.

Commission Nationale de l'Informatique et des Libertés

CNIL

Créée par la loi n° 78-17 du 6 janvier 1978 relative à l'informatique, aux fichiers et aux libertés, la CNIL est une autorité administrative indépendante chargée de veiller à la protection des données personnelles.

Pour le contrôle d'accès par la biométrie, la CNIL a rédigé le texte suivant :"Les dispositifs biométriques sont strictement encadrés par la loi Informatique et Libertés et par le nouveau règlement européen sur la protection des données. Le 28 mars 2019, la CNIL a publié un règlement type qui précise les obligations des organismes souhaitant se doter de dispositifs biométriques à des fins de contrôle d’accès aux locaux, aux applications et aux outils de travail.

Pour la petite histoire, c'est en 1997 que la CNIL a examiné son premier dispositif biométrique avec enregistrement des empreintes digitales (source biometrie-online.net). La CNIL, dès 2006, réglemente l'utilisation de lecteurs biométriques. A cette époque la CNIL différencie les technologies biométriques en fonction des lecteurs de données biométriques qui laissent des traces et des lecteurs de données biométriques qui ne laissent pas de traces. Ainsi la CNIL préconise par exemple des lecteurs la biométrie de la forme de la main (HANDKEY ou HANDPUNCH) par rapport aux lecteurs biométriques de l'empreinte digitale. Afin de limiter l'utilisation de la biométrie, de réglementer et d'encadrer leurs utilisations, La CNIL impose aux utilisateurs de lecteurs biométriques de déclarer l'utilisation des lecteurs biométriques dans le cadre de quatre textes : Autorisation Unique qui réglemente la biométrie en fonction des son utilisation final. Ainsi la CNIL réglemente l'utilisation de lecteurs biométriques différemment en fonction de leurs utilisations finales : AU-007 : biométrie de la forme de la main - autorisation unique de mise en œuvre de traitements reposant sur la reconnaissance du contour de la main et ayant pour finalités le contrôle d’accès ainsi que la restauration sur les lieux de travail. AU-008 : biométrie de la forme de la main pour le contrôle d'accès et la gestion des cantines scolaire. AU-009 : Biométrie de l'empreinte digitale pour le contrôle d'accès sur un lieu de travail avec obligation que les données biométriques de l'empreinte digitale soient mémorisées sur un support individuel détenu par son utilisateur : par exemple une carte ou un badge. En 2009, avec l'arrivée de nouveaux lecteurs de la biométrie du réseaux veineux, la CNIL à délibérée : AU-019 : autorisation unique de mise en œuvre de dispositifs biométriques reposant sur la reconnaissance du réseau veineux des doigts de la main et ayant pour finalité le contrôle de l'accès aux locaux sur les lieux de travail. En 2011, La CNIL règlemente l'utilisation des lecteurs biométriques pour les accès aux postes informatiques portables. AU-027 : Délibération n° 2011-074 du 10 mars 2011 portant autorisation unique de mise en œuvre de dispositifs biométriques reposant sur la reconnaissance de l'empreinte digitale et ayant pour finalité le contrôle de l'accès aux postes informatiques portables professionnels. En 2012, la CNIL est revenue sur l’autorisation unique AU-007 adoptée le 27 avril 2006. Elle a ainsi publié un communiqué le 30 octobre dernier pour annoncer que l’utilisation des dispositifs de biométrie aux fins de contrôle des horaires de salariés est disproportionnée. (Délibération n° 2012-322 du 20 septembre 2012 portant autorisation unique de mise en œuvre de traitements reposant sur la reconnaissance du contour de la main et ayant pour finalités le contrôle d’accès ainsi que la restauration sur les lieux de travail - décision d’autorisation unique n°AU-007) La CNIL a prévu d’accorder à ces entreprises un délai de 5 ans pour modifier les dispositifs biométriques de contrôle des horaires des salariés et déjà autorisés par la CNIL. A partir de 2012, les entreprises devront « supprimer » la fonctionnalité « biométrie » Le 30 juin 2016, la CNIL a adopté deux nouvelles autorisation uniques AU-053 et AU-054 en prévision du RGPD. Ces nouvelles autorisations uniques remplacent les textes AU-007, AU-052 : Les dispositifs biométriques permettant aux personnes de garder la maîtrise de leur gabarit biométrique AU-053 : Les dispositifs biométriques ne garantissant pas la maîtrise de leur gabarit biométrique En 2016, avec l'application du RGPD (Règlement Général sur la Protection des Données), les autorisations uniques ont été abrogées. Le RGPD est un règlement de l'Union Européenne qui constitue le texte de référence en matière de protection des données à caractère personnel. Il renforce et unifie la protection des données pour les individus au sein de l'Union Européenne

Voir la suite sur le site de la CNIL

Contrôle d'accès ou Gestion des accès

Contrôle d'accès ou Gestion des accès

Un contrôle d'accès est un système permettant l'identification d'une personne afin d'enregister et de limiter son accès à un lieu ou à une ressource en fonction de données temporelles (de telle date à telle date, jours de la semaine et heures)

Un contrôle d'accès identifie, limite dans le temps et l'espace, et enregistre les entrées - sorties.

Convertisseur USB / RS232

Convertisseur USB / RS232

Câble permettant de connecter un lecteur biométrique communiquant en RS232 sur un ordinateur qui ne possède que des ports USB

CSN (Numéro CSN) pour des badges Mifare ou DESFire

CSN (Numéro CSN) pour des badges et cartes RFID

Les cartes Mifare ou les badges DESFire disposent d'un numéro de série appelé CSN (CSN = Card Serial Number).

Le CSN est de 4 octets (32 bits) pour les cartes MIFARE classiques et de 7 octets pour les nouvelles générations.

La lecture du numéro CSN est accessible par les lecteurs de cartes mifare. Le numéro CSN est donc un numéro non sécurisé.

La majorité des systèmes de contrôle d'accès mis en œuvre avec la carte MIFARE utilisent le CSN comme identifiant.

Certification de Sécurité de Premier Niveau : CSPN

CSPN Certification de Sécurité de Premier Niveau

La Certification de Sécurité de Premier Niveau garantit un savoir-faire unique ainsi qu’une parfaite maîtrise technologique et sécuritaire dans toutes vos architectures d’accès.

La CSPN est mise en place par l’ANSSI et consiste à des tests en « boîte noire » effectués en temps et délais contraints.

Cette certification s’appuie sur des critères, une méthodologie et un processus élaborés par l’ANSSI et publiés sur le site de l'ANSSI.

D comme Données biométriques

Données biométriques

Données biométriques

Les informations extraites d’une mesure biométrique seront enregistrées en données biométriques. Cet ensemble de données biométriques est aussi appelé gabarit biométrique ou template biométrique.

Ces données serviront de référence pour identifier l'utilisateur lors de la lecture.

DESFire, badges ou cartes DESFire

Badges ou cartes RFID DESFire

Les badges DESFire sont une version améliorée des badges Mifare.

Elles possèdent un cryptage plus récent et plus sécurisé. Il existe plusieurs versions de protocole DESfire : EV1, EV2 et maintenant EV3

Mifare et DESFire sont des marques déposées de NXP Semiconductors.

Combien de temps peux-t-on conserver des données ?

Durée de conservation des données ?

Pour le contrôle d'accès, les données relatives aux accès doivent être supprimées trois mois après leur enregistrement.

Pour les logiciels de gestion des temps, les données utilisées pour le suivi du temps de travail, y-compris les données relatives aux motifs des absences, doivent être conservées pendant 5 ans

E comme Empreinte digitale

Empreinte Digitale Réduite : E.D.R.

EDR = Empreinte Digitale Réduite

EDR est le nom donné au procédé d'analyse qui permet de simplifier l'image biométrique de l'empreinte pour ne garder que ce qui est important : c'est-à-dire les minuties.

EDR, Empreinte Digitale Réduite dédinit aussi le niveau de sécurité acceptable en déterminant le nombre minimum de minuties que le gabarit biométrique doit conserver

Empreinte digitale

Empreinte digitale

Marque résultant de la pression d'un objet sur un autre. "Source : dictionnaire Académie Française"

Une empreinte digitale est le dessin formé par les lignes de la peau des doigts.

L'empreinte d'une personne est pratiquement unique, pour cette raison, elle est largement utilisée dans le cadre de l'identification biométrique.

Les lecteurs biométriques utilisent la méthode des minuties pour identifier une empreinte digitale

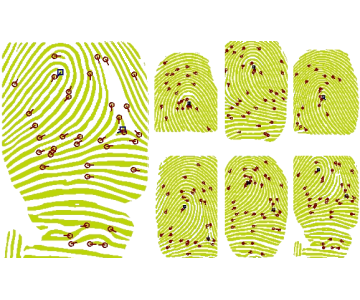

Enregistrement et captation d'une empreinte digitale

La transformation, de l'une empreinte digitale enregistrée, en un gabarit biométrique s'effectue en plusieurs étapes :

Etape 1 : l'utilisateur pose son doigt sur le capteur biométrique

Etape 2 : Le capteur effectue un scan de l'empreinte digitale

Etape 3 : le micro logiciel du capteur extrait les minuties de l'empreinte digitale (EDR, Empreinte Digitale Réduite), cela permet de réduire la taille du gabarit biométrique et de conserver uniquement des informations biométriques importantes. Le capteur biométrique ne conservera pas d'image de l'empreinte

Etape 4 : le micro logiciel du capteur biométrique encrypte les données biométriques afin de protéger ces données particulières

Etape 5 : Enregistrement du gabarit biométrique dans la mémoire du lecteur biométrique ou, pour respecter les prescription de la CNIL, dans un support individuel pour une carte de contrôle d'accès, une clé USB ...

Lecteur d'enrôlement de données biométriques

Enrôlement

Étape initiale pendant laquelle le lecteur biométrique capture les données biométriques. Après leur analyse, ces données seront stockées en fonction des technologies : sur un support individuel (badge), dans le lecteur et/ou dans une base de données centralisées. Les données capturées sont aussi appelées « gabarit ou template ». Les gabarits serviront de références lors des authentifications ou identifications des utilisateurs.

Cette opération d’enregistrement est primordiale. En effet, c’est la qualité du gabarit qui déterminera les performances de reconnaissance de l’utilisateur.

F comme Facial (Biométrie faciale)

Biométrie faciale, lecteur biométrie faciale

Facial

la biométrie faciale est la reconnaissance du visage (face biometrics)

La biométrie faciale consiste à capturer une image du visage d'une personne puis à effectuer des mesures entre des points particuliers (les yeux, la bouche, le nez ...) afin de construire un gabarit biométrique.

En Europe, le R.G.P.D. (Réglement Général de la Protection des données) interdit pratiquement cette technologie. Le traitement de données biométriques y est très encadré et limité. La Cnil veille pour tuer dans l’œuf les expérimentations hors des clous du RGPD. Pour exemple, en 2019, la CNIL a incité la région Provence-Alpes-Côte d’Azur à renoncer au filtrage des lycéens par reconnaissance faciale.

Faux rejet (Taux de Faut Rejet ou TFR), rejection rate

Faux rejet

C'est l'action effectuée par le lecteur biométrique de rejeter un utilisateur qui est normalement accepté. L'utilisateur se présente devant le lecteur biométrique, il est bien enregistré dans le lecteur biométrique, mais celui-ci ne le reconnaît pas. Le Taux de Faut rejet est souvent indiqué sur les documentations des constructeurs de lecteurs biométrique. Nous estimons que cette information est invérifiable et donc inutile.

Faux Acceptation (Taux de fausse Acceptation ou TFA), false acceptance rate

Fausse Acceptation

C'est l'action effectuée par le lecteur biométrique d'accepter un utilisateur qui n'est pas connu par le lecteur. L'utilisateur se présente devant le lecteur biométrique, il n'est pas enregistré dans le lecteur biométrique, mais celui-ci le confond avec un autre utiisateur, qui est lui enregistré. Le TFA indique la probabilité qu'un utilisateur soit reconnu comme quelqu'un d'autre. Le Taux de Fausse Acceptation est souvent indiqué sur les documentations des constructeurs de lecteurs biométrique. Nous estimons que cette information est invérifiable et donc inutile.

G comme Gabarit biométrique

Gabarit ou template en anglais

Gabarit ou template biométrique

Le lecteur biométrique lors du premier enregistrement d'un utilisateur, effectue un ensemble de mesures. Ces mesures mémorisées dans le lecteur s'appellent "gabarit" ou "template"

Gestion du temps (Logiciel de gestion des temps de présence)

Gestion du temps (Logiciel de gestion des temps de présence)

La gestion du temps de travail permet d'apporter une certaine souplesse sur les horaires de travail, en permettant une gestion des heures de présence sur le lieu de travail.

La gestion du temps a généralement des options logicielles plus puissantes qu'une pointeuse.

Voir un logiciel de gestion du temps de présence

Gestion des accès ou Contrôle d'accès

Gestion des accès ou Contrôle d'accès

Logiciel de contrôle d'accès supervise la sécurité des accès par la biométire

Voir un logiciel de gestion des accèsH comme Handkey

lecteur biométrique HANDKEY

HANDKEY

HANDKEY est un lecteur biométrique de la forme de la main largement utilisé pour le contrôle d'accès des locaux sensibles à travers le monde depuis les années 1990.

le lecteur HANDKEY identifie la forme de la main de l'utilisateur : biométrie de la morphologie de la main.

lecteur biométrique HANDPUNCH

HANDPUNCH

HANDPUNCH est un lecteur biométrique de la forme de la main largement utilisé pour la gestion du temps du personnel (pointeuse biométrique) à travers le monde depuis les années 1990.

le lecteur HANDPUNCH identifie la forme de la main de l'utilisateur : biométrie de la morphologie de la main.

I comme Identification

Identification (1:N) ou 1 contre N

Identification (1:N) ou 1 contre N

Le lecteur biométrique compare la donnée lue (l'utilisateur) à toutes les données enregistrées par le lecteur.

voir authentificationBiométrie de l'iris

Iris (biométrie de l'iris)

Partie colorée de l’œil, située derrière la cornée, l'iris se contracte ou se dilate en fonction de la luminosité. La biométrie de l'iris consiste tout d'abord à prendre une image de l'iris en l'isolant de la pupille, puis des mesures caractérisitiques de l'iris sont effectuées afin de créer un gabarit.

Protocole ISO

ISO (Protocole ISO)

Protocole de communication entre un lecteur et un automate de contrôle d'accès ou de gestion du temps. Le protocole ISO est aussi appelé MAGSTRIP et parfois nommé protocole magnétique car historiquement le protocole ISO était surtout utilisé par les fabriquants de lecteurs de badges à piste magnétique.

voir WiegandK comme KNX

Portocole KNX

KNX Protocole

Standard mondial pour la gestion technique des bâtiments résidentiels et tertiaires. Le lecteur biométrique ekey possède une interphace KNX. Le protocole KNX est largement répandu et connu par les installateurs de domotique.

lecteur biométrie compatible KNXL comme Lecteur de badges

Lecteur de badges transparent

Lecteur de badges transparent

Le terme transparent dans lecteur de badges transparent est défini par l'ANSII. Tous les paramétres de sécurité (clé de lecture et d'encryptage) permettant la lecture des badges des utilisateurs sont enregistrés, non pas dans le lecteur de badges mais dans l'automate de contrôle d'accès positionné en zone protégée. Dans ce cas, on dit que le lecteur de badges est conforme à l’Architecture n°1 de l’ANSSI

M comme Minuties

Minuties de l'empreinte digitale (biométrie par la minutie)

Minuties de l'empreinte digitale

Si on observe une empreinte digitale à la loupe, on visualise que les lignes peuvent être classées en plusieurs catégories. Ces caractéristiques sont appelées minuties biométriques :

- Les minuties de terminaison se déterminent quand les lignes de l'empreinte digitale s'arrêtent.

- Les minuties de bifurcation se retrouvent quand les lignes de l'empreinte digitale se séparent en deux lignes.

- les minuties boucles simples aussi appelées minuties ilots se déterminent quand les lignes de l'empreinte digitale forment une sorte de bulle.

- les Minuties boucles doubles, aussi appelées minuties double ilots, se déterminent quand les lignes de l'empreinte digitale forment deux bulles l'une à coté de l'autre.

- Les minuties de croisement se déterminent quand les lignes de l'empreinte digitale forment un croisement.

Certaines minuties de l'empreinte digitale sont plus présentes. Ainsi on estime en moyenne que les minuties boucles repésentent 60% des minuties d'une empreinte digitale.

La reconnaissance par minuties consiste à repérer les terminaisons, les boucles, les croisements et les bifurcations d'une empreinte digitale.

L'ensemble formé par la disposition de ces points singuliers, les minuties, constitue un motif unique pour chaque individu et représente une empreinte digitale mémorisée par les lecteurs de la biométrie de l'empreinte digitale.

Mifare (Badge mifare)

Mifare

Mifare est une marque déposée de NXP Semiconductors.

Ce terme définit généralement des badges. Développés par Philips et maintenant largement répandus, les badges mifares ont essentiellement deux particularités :

- La fréquence d'utilisation 13,56 MHz,

- Mais surtout des zones mémoires cryptées.

Contrairement aux badges classiques qui n'ont pas de mémoire (ils fournissent simplement un numéro), le badge mifare permet l'enregistrement de données biométriques. Le badge mifare (ou le badge iClass de chez HID) permet de répondre aux préconisations de la CNIL : empreinte + badge, l'empreinte est enregistrée sur un support individuel.

Le badge mifare possède deux numéros d'identification :

- Le numéro CSN (le numéro de série accessible par tous les lecteurs mifare)

En savoir plus sur le numéro CSN : Le numéro CSN MIFARE Classic dispose d'un numéro de série sur 4 octets (32 bits)

- L'identifiant stocké dans la mémoire du badge mifare. L'accès à cet identifiant est sécurisé. La lecture de l'identifiant ne peut se faire que par un lecteur de badge paramétré avec les mêmes clefs d'encryptage que le badge.

Biométrie de la morphologie de la main

Morphologie

Dans le milieu de la biométrie, la morphologie est la mesure d'une forme d'une partie d'une personne pour en créer un gabarit biométrique. Le lecteur biométrique de morphologie le plus connu est la biométrie de la forme de la main.

lecteur morphologie de la biométrie de la main

Biométrie multimodale

Multimodale

La biométrie multimodale est l'association de plusieurs données biométriques. Par exemple : la biométrie de l'empreinte digitale + la biométrie du visage ou la biométrie de la voix + la biométrie l'empreinte.

Cette technique permet :

- soit d'augmenter la sécurité en augmentant la certitude de l'identité de la personne,

- soit d'identifier une personne par l'une ou l'autre de ces données biométriques en cas de problème de lecture d'une des données.

N comme NFC

NFC (Near Field Communication, Protocole NFC)

NFC, badge NFC, Carte NFC

NFC est une technologie qui permet d'utiliser le téléphone portable comme un badge de contrôle d'accès.

Il s'agit d'une technologie de transmission de données sans fil qui communique sur une distance très courte (quelques centimètres) et haute fréquence (13,56 MHz).

La technologie Near Field Communication transmet des données à 400kb/s (pour comparaison 2Mb/s pour le bluetooth).

La technologie consomme moins d'énergie que le Bluetooth et ne nécessite pas la configuration de la connection entre deux appareils.

La courte distance suppose une démarche volontaire de l'utilisateur et ne peut pas, normalement, être utilisée à son insu.

"Near Field Communication" pourrait être traduit par "Communication en champ proche"

Le NFC s'appuie sur la technologie RFID (Radio Frequency Identification)

O comme Oculométrie

Biométrie du mouvement des yeux : Oculométrie

Oculométrie

L'oculométrie est la mesure du mouvement de vos yeux. souvent étudiée, elle a pour objectif de commander des appareils avec le regard.

Les caméras de suivi oculaire enregistrent la durée des fixations, les saccades, ainsi que la vitesse et l'accélération des mouvements des yeux et en déduit un algorithme de biométrie.

Protocole OSDP (Open Supervised Device Protocol)

Protocole OSDP

Le protocole OSDP (Open Supervised Device Protocol) est un protocole de communication de contrôle d'accès qui permet une connexion sécurisée entre les lecteurs biométriques, lecteurs de badges ou lecteurs de plaques d'immatriculation et les contrôleurs d’accès (U.T.L., contrôleurs de porte).

En savoir plus sur le protocole OSDPP comme passeport biométrique

Passeport biométrique

Passeport biométrique

Le passeport biométrique est apparu en France courant 2009. Sous l'impulsion des Etats-Unis qui souhaitent réglementer et augmenter le niveau de sécurité des accès sur son territoire. En 2004 l'Union Européenne décide de généraliser l'utilisation des passeports biométriques pour ses états menbres.

Le principe est d'utiliser deux systèmes

Indentité du titulaire du passeport : Concerne le numéro du passeport situé dans la zone en bas de la première page du passeport. Ce numéro est lu lors du contrôle par un lecteur capable de vérifier sa validité grâce à des algorithmes complexes et à des clés de contrôle de chiffrement.

Authenticité du passeport : mémorisation au format numérique de la photographie et des empreintes digitales sur une puce éléctronique.

Pour les passeports biométriques Français, c'est dans le dos du passeport français que se loge la puce électronique avec ses données biométriques.

Une puce RFID (radio Fréquence IDentification) est lue à distance par un lecteur sans contact. Le lecteur communique avec la puce grâce à des ondes de 13,56 MHz.

La technologie RFID ne necessite pas d'énergie pour lire la puce et les données biométriques du passeport biométrique.

Biométrie de la paume de la main

Paume de la main

Le Lecteur biométrique de la paume de la main est une solution originale et bien moins intrusive que la biométrie faciale. la technologie biométrique de la paume de la main est une reconnaissance biométrique sans contact. En effet l'utilisateur positionne sa main face au lecteur sans le toucher.

La biométrie de la paume de la main est une biométrie dite sans conctact.

Cette technologie biométrique limite grandement la diffusion des virus.

En savoir plus sur la boimétrie de la paume de la main : voir le lecteur biométrique

En savoir plus sur la boimétrie de la paume de la main ABIOKEY III

PIN (code PIN ou code NIP (Personal Identification Number)

PIN (code PIN ou code NIP (Personal Identification Number)

Le code PIN (Personnal Identification Number) ou NIP en Français (Numéro d'Identification Personnel) est un nombre permettant d'identifier une personne.

Pointeuse / Badgeuse

Pointeuse de gestion du temps de travail

La pointeuse est un système permettant de contrôler l'heure d'entrée et l'heure de sortie d'un salarié sur le lieu de travail. Une pointeuse est généralement composée d'un terminal où l'employé s'identifie (par badge ou par la biométrie) et d'un logiciel permettant de visualiser et comptabiliser les heures de présence.

Pointeuse de gestion du temps de travail

Biométrie palmaire

Palmaire (biométrie palmaire)

La biométrie palmaire est la reconnaissance morphologique de la main. Cette technologie permet de reconnaître la forme de la main en effectuant des mesures de longueur, largeur, hauteur des doigts de la main.

Les données biométriques de la biométrie Palmaire sont dites "Données biométriques sans trace" .

En savoir plus sur la boimétrie de la paume de la main ABIOKEY III

R comme Rétine (biométrie de la rétine)

Biométrie de la rétine

Rétine (biométrie de la rétine)

La rétine est la surface au fond de l'oeil.

Le principe est d'utiliser deux systèmes

La biométrie de la rétine consiste à capturer une image de la rétine, puis d'effectuer un traitement de l'image des veines et de leurs orientations afin d'en construire un gabarit biométrique.

La rétine est une surface recouverte de veines située au fond de l'oeil. Le principe de la biométrie de la rétine est d'effectuer un relevé cartographique du réseau veineux de la surface de la rétine.

Le principal défaut des lecteurs biométriques de la rétine, outre le coût, est un rejet massif des utilisateurs.

badge ou carte RFID (Radio Fréquence IDentification) (radio frequency identification)

RFID (Radio Fréquence IDentification) (radio frequency identification)

RFID est le nom générique pour les badges de contrôle d'accès sans contact.

Les frequences RFID les plus utilisées en France sont :

- 125 kHz

- 13,56 MHz (ISO 14443A 1-4, ISO 14443B 1-4, ISO 15693-3 et ISO 18000-3)

- 2,45 GHz.

Acheter des badges ou cartes RFID

Protocole RS232

RS232 (Protocole RS232)

Protocole de communication entre un odinateur et un lecteur biométrique. La distance maximum est normalement de 15m. Le câble se connecte sur le port "série" de l'ordinateur (appelé aussi port COM).

Tx : Transmit

Rx : Receive

GND : Masse

Protocole RS422

RS422 (EIA-422 : Protocole RS422)

Protocole de communication entre un odinateur et jusqu'à 10 lecteurs biométriques (fonction des constructeurs). La distance maximum est normalement de 1200m. Le câble se connecte sur le port "série" de l'ordinateur (appelé aussi port COM) via un convertisseur RS232/422.

- Norme RS422A

- 1 émetteur jusqu’à 10 récepteurs.

- Longueur de la ligne débit de donnée maximum

- 12m à 10 Mbits/sec

- 122m à 1 Mbits/sec

- 1219m à 100 kbits/sec

Protocole RS422

RS422 (EIA-422 : Protocole RS422)

Pour le câblage des lecteurs biométriques en bus, nous conseillons le câblage RS485 en FULL-DUPLEX

Une paire Transmit (Tx+ et TX-) est dédiée à la communication de l'émetteur (Maître) vers les récepteurs (esclaves)

Une paire Receive (Rx+ et RX-) est dédiée à la communication des récepteurs (esclaves) vers l'émetteur (Maître)

Câblage et raccordement RS485 :

Emetteur___Recpteur 0___Recepteur 1___Recepteur n

Tx+________Rx+__________Rx+___________Rx+

Tx-________Rx-__________Rx-___________Rx-

Rx+________Tx+__________Tx+___________Tx+

Rx-________Tx-__________Tx-___________Tx-

GND________GND__________GND__________GND

Câble pour le raccordement du RS485 :

Câble à paires torsadées, en prenant soin d'interconnecter les bornes « communs » de tous les dispositifs du bus. Le calibre minimal recommandé pour les conducteurs de communication est de 0,2 mm2 (24 AWG).

Pour le câblage des lecteurs biométriques en bus, nous déconseillons le câblage RS485 HALF-DUPLEX (2 FILS).

S comme SDK

SDK (Software Development Kit)

SDK (Software Development Kit)

Logiciels, utilitaires et documentations permettant d'interfacer un lecteur biométrique à un logiciel lors de son développement. Le SDK est fourni par le constructeur du lecteur.

T comme TFA : Taux de Fausse Acceptation

Taux de Fausse Acceptation

TFA : Taux de Fausse Acceptation

Le TFA indique la probabilité qu'un utilisateur inconnu soit identifié comme étant un utilisateur connu par le lecteur biométrique. Plus le TFA est faible plus la sécurité sera élevée.

Taux de Faux Rejet

TFR : Taux de Faux Rejet

Le TFR indique la probabilité qu'un utilisateur connu soit rejeté car la mesure des données biométriques n'a pu être réalisée. Ce taux permet de définir si les utilisateurs seront souvent rejetés par le lecteur biométrique.

Taux d’Égale Erreur

TEE : Taux d’Égale Erreur

Donne un point pour lequel le TFA est égal au TFR.

Template biometrie

Template biométrique

Terme anglais que l'on pourrait traduire par gabarit (gabarit biométrique). Ensemble d'informations (informatique) définissant les données biométriques d'une personne.

Un "template" est donc un ensemble de données de référénce permettant d'identifier par la biométrie un utilisateur. Un lecteur biométrique compare le template (gabarit biométrie) pré-enregistré par rapport à l'utilisateur se présentant devant le lecteur biométrique.

Traçabilité, événements, historique

Traçabilité

Appliquée au contrôle d'accès, la traçabilité est l'action de mémoriser le mouvement d'une personne. L'information est enregistrée datée et commentée.

Exemple : 12/12/15 06:30:25 - Pascal LENTES - accès refusé - horaire non valide - porte salle informatique.

Traces ou sans trace

Traces ou sans trace

La CNIL (Commission Nationale de l'Informatique et des Libertés) fait la différence entre la biométrie "à traces" et la biométrie "sans trace".

La différence est faite si la possibilité de récupérer une donnée biométrique à l’insu de la personne est possible. Ainsi, l'empreinte digitale est considérée comme une donnée "biométrique à traces" et le contour de la main fait partie de la "biométrie sans trace".

Cliquez ici pour plus d'information sur la biométrie et la cnil

Biométrie trimodale

Trimodal (Biométrie trimodale)

Concept conçu début 2020, Timodal détermine les lecteurs biométriques qui utilisent trois données biométriques afin d'identifier les utilisateurs. Le lecteur trimodal prend en compte une donnée biométrique de plus que le lecteur biométrique bimodal.

Le but des lecteurs trimodaux est d'augmenter le niveau de sécurité en prennant en compte pour l'identification des utilisateurs plusieurs données et d'augmenter le niveau d'auhentification en diminuant le taux de faux rejet TFR.

Le taux de fausse acceptation (TFA) pour les lecteurs trimodaux est proche de 0.

De même, pour le taux de faux rejet (TFR), si le lecteur biométrique a du mal à identifier un utilisateur par une difficulté à capter une des trois données biométriques, le capteur compensera en relevant plus de données des autres caractéristiques biométriques.

Les données biométriques relevées sont par exemple : Empreinte digitale + réseau veineux + morphologie de la main

En savoir plus sur la biométrie trimodale de la main : ABIOKEY III

U comme utl

Unité de traitement local

UTL (Unité de traitement local)

Une unité de traitement local (UTL) est un dispositif qui assure la gestion de plusieurs têtes de lecture (lecteur de badges ou lecteurs biométriques), commande et contrôle l’état de plusieurs ouvrants (porte, barrière, ascenseur, sas, …) chacun étant associé à une ou plusieurs têtes de lecture. Les UTL sont paramétrées et gérées depuis le logiciel de contrôle d’accès.

L’UTL agit au plus près de l’accès et elle est autonome en fonctionnement du logiciel de contrôle d’accès.

Ainsi grâce à sa mémoire, son horloge, l'UTL doit fonctionner même en cas de problème réseau ou informatique. Cela est primordial dans le cas une installation de contrôle d’accès utilisant des lecteurs de biométrie.

Souvent dans le cas des lecteurs biométriques, l’UTL est intégrée dans lecteur biométrique.

Parfois le lecteur biométrique est raccordé à l'UTL grâce au protocole RS485 ou Wiegnand.

En savoir plus sur le logiciel Visor centralise des UTL

V comme Veine

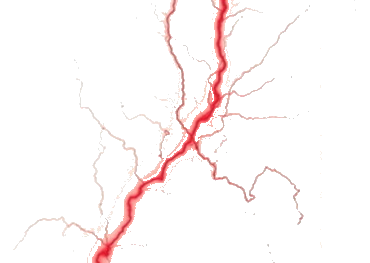

Biométrie du réseau veineux du doigt ou biométrie veineuse

Veine (biométrie du réseau veineux du doigt ou biométrie veineuse)

La biométrie du réseau veineux du doigt (vein biometrics) consiste à capturer une image par infrarouge du réseaux des veines d'un doigt.

Les veines du doigt sont représentées comme une cartographie par le lecteur de la biométrie veineuse.

Bien plus que la biométrie de l'empreinte digitale, la biométrie des veines est unique pour chaque personne.

De plus, il est difficilement imaginable de repoduire l'imagerie biométrique d'un réseau de veines d'un individu.

On considère la biométrie veineuse comme une des données biométriques les plus sûres de tous les lecteurs biométriques.

La biométrie veineuse n'est pas sensible aux doigts sales ou abîmés. La biométrie des veines est donc une bonne solution quand les lecteurs d'empreintes ne peuvent identifier les utilisateurs.

Le capteur de la biométrie veineuse utilise l'infrarouge pour mettre en avant le réseau veineux. C'est donc une technologie sensible à la lumière et souvent les lecteurs biométriques du réseau veineux obtiennent des résultats peu satisfaisants en utilisation en extérieur.

De plus, les veines des doigts sont très sensibles aux températures basses : en extérieur, quand les utilisateurs ont les mains froides, le lecteur biométrique des veines a du mal à identifier les utilisateurs.

Pour ces deux raisons, nous déconseillons l'utilisation de lecteurs de la biométrie des veines en extérieur.

Biométrie dite sans trace, elle respecte les libertés des utilisateurs.

BIOVEIN : lecteur de la biométrie des veines

Biométrie du visage ou biométrie faciale

Visage (biométrie du visage)

La biométrie du visage (face biometrics), appelée aussi biométrie faciale consiste à capturer une image du visage d'une personne puis d'effectuer des mesures entre des points particuliers (les yeux, la bouche, le nez ...) afin de construire un gabarit. La biométrie du visage est la technologie qui est la plus mal acceptée par le grand public. En effet, à terme, on pourrait imaginer effectuer des identifications de personnes à leur insu.

Biométrie de la voix, biométrie vocale

Voix (biométrie de la voix, biométrie vocale)

La biométrie de la voix ou reconnaissance vocale est aussi appelée analyse du locuteur, (Voice recognition biometrics). L'identification de la personne s'effectue par la lecture d'un texte ou d'un nombre. La biométrie de la voix a le grand avantage d'avoir un capteur facile à mettre en oeuvre : le micro (microphone).

W comme Wiegand

En savoir plus sur le signal wiegand

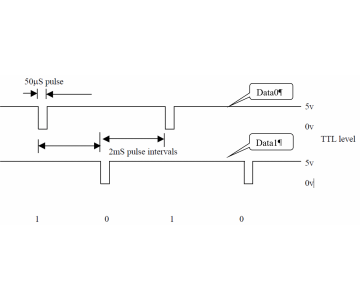

Pour les experts du contrôle d'accès

Signaux protocole wiegand

Quand un 0 est envoyé le DATA0 est à 0 tandis que DATA1 reste à 1.

Quand un 1 est envoyé le DATA0 est à 1 tandis que DATA1 est 0.

Structure du protocole wiegand 26 bits.

Le protocole weigand 26 bits est structuré comme suit :

1 bit de parité (calculé à partir des 12 premiers bits)

8 bits de code site (code société)

16 bits de code utilisateur (le code utilisateur sera compris entre 1 à 65535)

1 bit de code parité (calculé à partir des 12 derniers bits)

Câblage d'un lecteur wiegand

Nous préconisons un câble 2 paires, même si le protocole Wiegand utilise 3 fils :

- Data 0 (Data low)

- Data 1 (Data High)

- GND

La distance du câble ne doit pas dépasser les 80m.

Z comme ZigBee

Protocole ZigBee

ZigBee

Protocole de communication sans-fil à courte portée et faible consommation reposant sur la norme IEEE 802.15.4.

Cette technologie a pour but la communication à courte distance, telle que le propose déjà la technologie Bluetooth, tout en étant moins chère et plus simple.

Certains lecteurs biométriques de la biométrie de l'empreinte digitale utilisent le protocole ZigBee pour communiquer avec le logiciel de paramétrage.

Nos Lecteurs biométriques

Biométrie

Contrôle des accès

Nous proposons une gamme de lecteurs biométriques de la biométrie de la main, l'empreinte digitale ou la biométrie veineuse conçus pour le contrôle d'accès et la gestion des cantines.

Plus...Gestion des

Temps de présence

Abiova, avec la solution MyTiming, propose aux PME et TPE une solution simple à mettre en oeuvre pour la gestion des heures de présence avec une pointeuse EVOPURE. MyTiming est une solution CLOUD, sans logiciel à installer.

Plus...Serrures

Electroniques

Nous proposons une gamme de serrures électroniques à badges RFID ou bluetooth pour la sécurisation des vitrines, tiroirs et placards : ABIOLOCK. La serrure ABIOLOCK possède deux modes de fonctionnement ...

Plus...